爆破与未授权检测

背景:#

爆破和未授权检测是网络安全领域中一种常见的测试技术,其主要目的是测试系统或应用程序中的口令是否强健,Yakit的爆破与未授权检测模块则实现了该部分的内容。

这个模块可以对多种常见协议和服务(如ftp、memcached、mongodb、mssql、mysql、postgres、rdp、redis、smb、ssh、tomcat、vnc等)进行口令的爆破,以验证系统的安全性。

该模块的基本工作原理是:利用字典和暴力破解等技术,不断尝试各种可能的口令,直到找到正确的口令为止。如果正确的口令被找到,那么爆破程序将立即停止,并返回成功的结果。如果在一定时间内没有找到正确的口令,那么爆破程序将返回失败的结果。

为了提高爆破效率和准确性,采用多线程和异步请求等技术,可以同时进行多个协议和服务的口令爆破,大大缩短了测试时间。同时,该模块还可以自动分析和识别协议和服务的版本信息,根据不同版本的特点,进行检测。

使用方法#

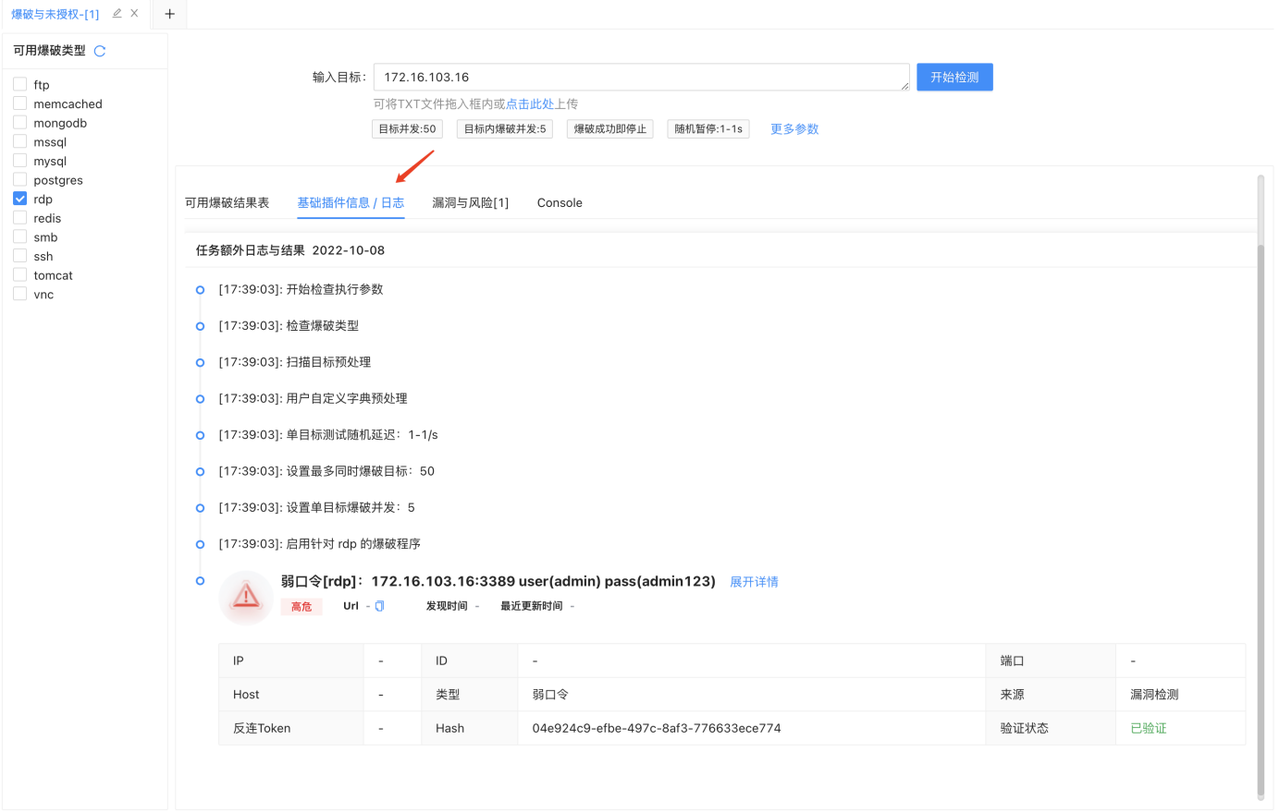

输入目标,在左侧选择爆破类型以后,点击开始检测,即可对用户名和密码进行爆破。除了输入目标之外,还支持TXT、Excle格式的导入,将文件拖拽至输入框或点击点击此处按钮即可进行上传。

参数设置#

点击更多参数可以进行字典的自定义配置以及并发和间隔时间等高级参数的设置。

关于参数的解释:

- 爆破用户字典:可以选择上传在

Payload管理的字典进行爆破 - 爆破用户:如需对字典内容进行补充,可以在这里进行输入 -

- 同时使用默认字典:如勾选则表示需要使用该功能内置的默认字典,不勾选则表示不使用。

- 爆破密码字典、爆破密码、同时使用默认字典意义同上

- 自动停止:遇到第一个爆破结果时是否终止任务

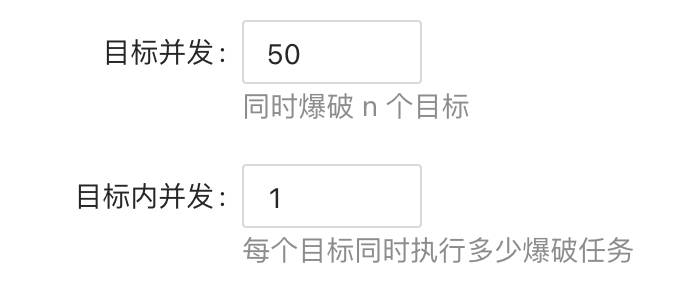

- 目标并发:同时可爆破的目标数,yak的爆破规则为同时爆破“多个目标”,每个目标低并发。这样在有多个目标的时候,并不会影响效率,而且单个目标也不会过快导致被封禁。

- 最小延迟,最大延迟:可理解为超时时间,单位为s,超过时间则不会继续进行爆破。一般来讲,如果要 ban 爆破行为的话,通常会设置一个时间窗口,短时间窗口被打满会认为发生了爆破事件。如果可以再“放缓” 针对单个目标的测试强度,其实有可能可以缓解这个问题,所以我们可以通过这种设置最小延迟和最大延迟来解决这个问题。

爆破的结果会在页面下方展示,点击相应菜单即可查看